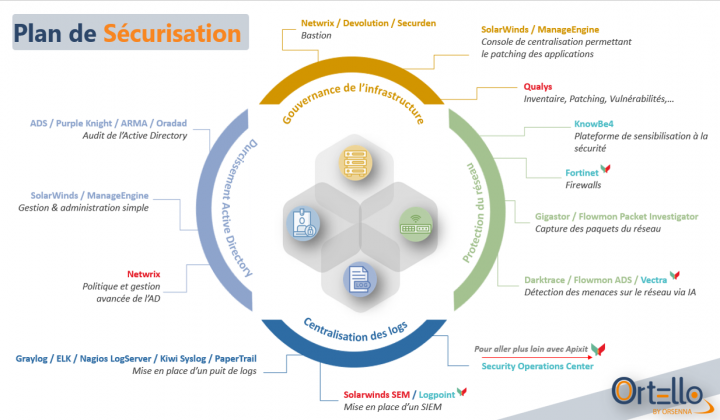

Dans le cadre du plan France Relance, l’ANSSI préconise un parcours de sécurisation en plusieurs étapes. Celui-ci permet d’améliorer la sécurité des SI et sert de rempart face aux cyberattaques qui sont de plus de plus sophistiquées.

Gouvernance de l'infrastructure

1- Console de centralisation permettant le déploiement des logiciels et des configurations

2- Bastion pour la sécurisation de l’administration

3- Elaboration d’un processus de patching des applis

Pour quels usages et quels intérêts ?

- Bastion pour sécuriser l’accès à l’outillage de mon IT/SI

- Gérer la protection des actifs avec le déploiement de patchs

- Maitriser les équipements connectés à mon IT

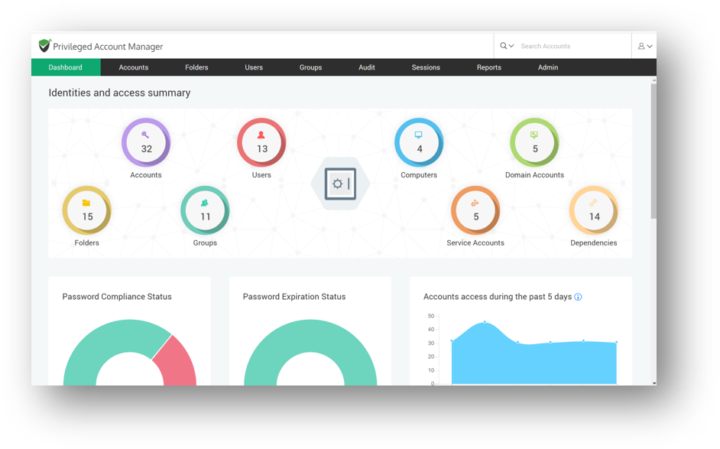

Durcissement du domaine Active Directory

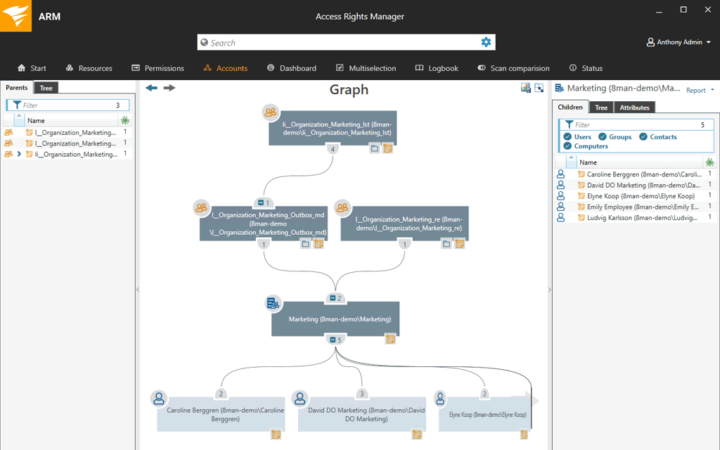

1- Audit de l’Active Directory

2- Politique et gestion de l’Active Directory

3- Sécurisation, remédiation et recovery de l’Active Directory

Pour quels usages et intérêts ?

- Audit rapide de conformité

- Politique de gestion des droits d’accès utilisateurs

- Détection des menaces sur l’Active Directory

- Recovery d’une forêt AD en cas de compromission

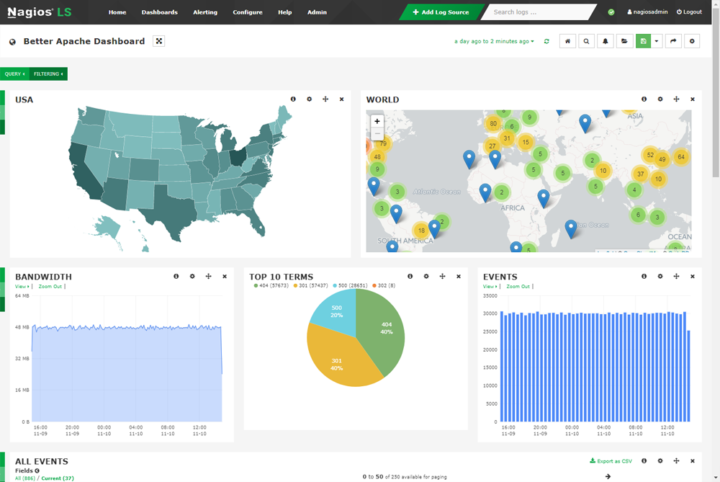

Collecte de Logs et centralisation

1- Mise en place d’un puit de logs

2- Mise en place d’un SIEM

Pour quels usages et quels intérêts ?

- Collecter, stocker et analyser les logs

- Bénéficier d’un historique afin de comprendre les dysfonctionnements

- Recevoir des alertes et la mise en place d’actions de remédation automatique en cas de menaces (SIEM)

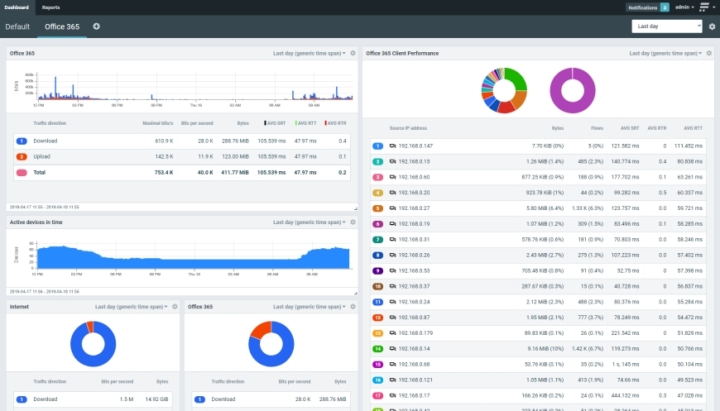

Protection du réseau

1- Analyse avancée des flux réseaux et aide à la cartographie

2- Détection des menaces sur le réseau

Pour quels usages et quels intérêts ?

- Mesurer la performance, analyser les flux, et aide à la cartographie réseau

- Détection des menaces sur le réseau (ransomware, etc…) ou des comportements anormaux