Mieux gérer vos Droits d'accès pour sécuriser vos données

Selon un rapport de Cybersecurity Insiders, 78% des entreprises ont remarqué une augmentation dans les attaques internes. En effet, il arrive très souvent que les SI soient compromis après que les cyberattaquants se soient infiltrés grâce à des identifiants internes aux organisations. Les accès sont l'une des premières failles de sécurité puisqu'ils constituent un point d'entrée privilégié aux SI et peuvent mener à des vols de données. Pour cela il est donc nécessaire de mettre en place des politiques de gestion des accès strictes et adaptées aux besoin des utilisateurs. En tant qu'intégrateur sécurité nous vous présentons les bienfaits des solutions de gestion des accès.

Eviter les autorisations abusives

Les accès permettent avant tout de donner la permission aux utilisateurs finaux d'avoir accès aux ressources dont ils ont besoin afin d'effectuer leurs tâches. Cependant dans certaines organisations, le système de gestion des accès peut être trop laxiste et accorder des autorisations qui ne sont pas adaptées aux tâches finales. Ces autorisations excessives peuvent alors donner lieu à des intrusions dans le système par des attaquants qui récupèrent les comptes ou tout simplement par des membres de l'organisation qui supprimeraient par mégarde des données importantes. Il peut par la suite être très difficile de récupérer des données volées ou supprimées. Il est donc nécessaire de faire le maximum pour que les accès soient appropriés aux différentes utilisations.

Détecter rapidement les menaces et comportements anormaux

Une bonne gestion des droits d'accès permet une vue d'ensemble de toutes les autorisations et donc de pouvoir repérer les comportements anormaux et potentiellement malveillants qui pourraient conduire à une cyberattaque. Si par exemple, un utilisateur supprime un nombre important de fichiers ou essaie d'accéder à des données pour lesquelles il n'a pas l'autorisation. Tous ces comportements suspects seront considérés et les solutions pourront permettre une prise en charge du problème en réduisant les accès de ces utilisateurs ce qui réduira les risques d'intrusion.

Analyser les failles de sécurité du SI

Nos solutions de gestion des droits d'accès permettent également de se conformer aux besoins de conformité. L'ANSSI conseille de mettre en place une politique de gestion des accès stricte. Des rapports sont également envoyés pour pouvoir suivre la progression de la politique de gestion des accès afin de respecter la RGPD, PCI, HIPAA... Ainsi, il est beaucoup plus simple de répondre aux exigences des auditeurs qu'avec une gestion des accès faite à la main.

Nous contacter

Mail: securite@ortello.fr

Tel: (+33) 01 34 93 21 80

Lansweeper, solution ITAM tout-en-un pour la sécurité de votre SI

Lansweeper est une solution logicielle de gestion des actifs informatiques (ITAM) et de sécurité qui offre aux équipes informatiques des organisations privées et publiques une visibilité complète et un contrôle total sur leur parc informatique. Celle-ci permet de découvrir les assets et d'ainsi pouvoir mieux les protéger contre les risques de cyberattaque. Lansweeper est une solution puissante et flexible qui peut être adaptée aux besoins spécifiques de chaque organisation. Nous vous présentons aujourd'hui ses avantages clés.

Découverte et inventaire automatique des actifs

Lansweeper est une solution ITAM (IT Asset Management) ce qui signifie qu'elle découvre et inventorie tous les appareils connectés au réseau aussi bien software qu'hardware comme par exemple les ordinateurs portables, les serveurs, les imprimantes, les smartphones et les tablettes… Cela permet aux équipes de sécurité de bénéficier d'une vue d'ensemble de leur environnement informatique et de mieux identifier les vulnérabilités potentielles puisque celles-ci sauront précisément combien d'équipements existent et où ils se trouvent.

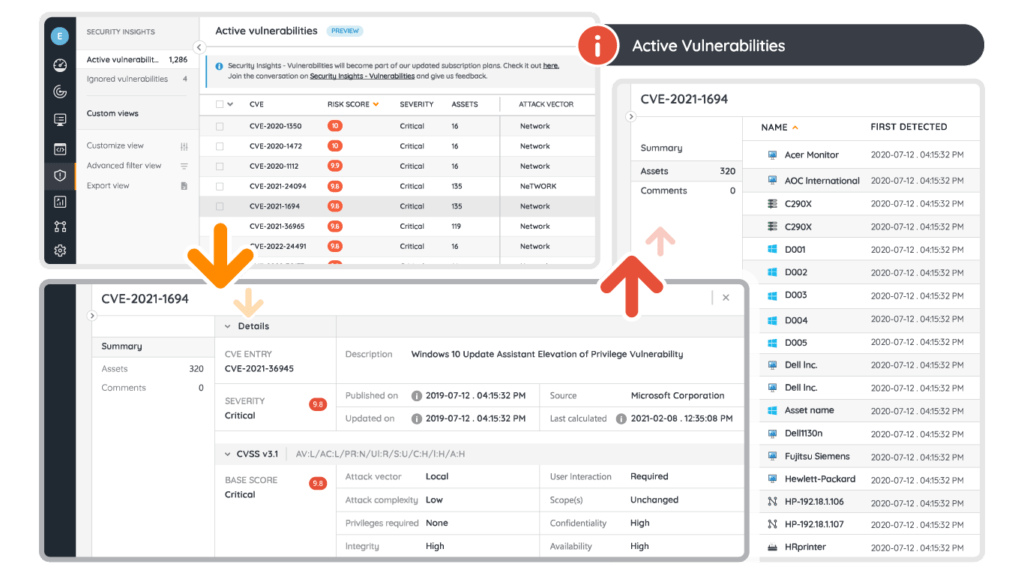

Évaluation des vulnérabilités et des risques

Avec la fonctionnalité "Risk Insight", Lansweeper identifie les vulnérabilités et les risques de sécurité sur chaque appareil, y compris les logiciels obsolètes, les correctifs manquants et les configurations non sécurisées. Les équipes en charge de la sécurité peuvent alors prioriser les interventions et remédier aux menaces avant que les failles ne soient exploitées. L'utilisation du catalogue NIST permet de reconnaître toutes les vulnérabilités et failles de sécurité déjà connues. Avec "Cyber Asset Attack Attack Surface Management" (CAASM), Lansweeper détecte tous les actifs vulnérables avant que les attaquants puissent s'infiltrer dans votre SI.

Gestion des correctifs et des mises à jour

Une fois les vulnérabilités détectées, Lansweeper automatise le processus de déploiement des correctifs et des mises à jour de sécurité. Lansweeper propose des rapports mensuels qui analysent les actifs qui peuvent être patchés ce qui permet de garantir que tous les appareils soient protégés contre les dernières menaces. Le suivi des mises à jour et correctif est ainsi facilité, le faire à la main est souvent une tâche qui peut engendrer des erreurs et demande beaucoup de temps.

Suivi et analyse des évènements de sécurité

En faisant l'inventaire de vos actifs informatiques, vous pouvez détecter tous les logiciels autorisés et ceux qui ne le sont pas et pourraient engendrer des failles de sécurité. Lansweeper centralise la surveillance et l'analyse des événements de sécurité, il est possible d'intégrer Lansweeper avec vos solutions SIEM et SOAR afin de bénéficier d'alertes détaillées. Ainsi, cela permet à vos équipes de sécurité de détecter rapidement les intrusions et les attaques avant qu'elles ne causent des dommages importants.

Nous contacter:

Mail: securite@ortello.fr

Tel: (+33) 01 34 93 21 80

Gérez plus facilement votre Active Directory avec Netwrix

Dans son guide de "Recommandations relatives à l’administration sécurisée des systèmes d’information reposant sur Microsoft Active Directory”, l'ANSSI présente plusieurs problèmes qui sont souvent rencontrés par les équipes informatiques dans la gestion de l'Active Directory. L'ANSSI propose également plusieurs recommandations afin de faciliter la gestion de l'AD. Les solutions de l'éditeur Netwrix peuvent être des outils qui vous aident à répondre à certaines de ces recommandations.

“Mettre en œuvre un modèle de gestion des accès privilégiés”

Afin de s'assurer qu'il y ait le moins de risques possibles de cyberattaques, il est primordial de gérer la gestion des droits accès de façon minutieuse. Une gestion des accès faite à la main est souvent signe d'erreur humaine, pour cela Netwrix Auditor est une solution qui présente une interface avec toutes les informations disponibles sur les différents accès. L'Active Directory permet de savoir précisément quel utilisateur a accès à quelles données et ainsi de pouvoir facilement ajuster les accès nécessaires en fonction des besoins de vos collaborateurs. Le point fort de Netwrix Auditor est son interface centrale qui permet d'optimiser la protection des données d'une plateforme unique.

“Détecter automatiquement les potentiels évènements de sécurité”

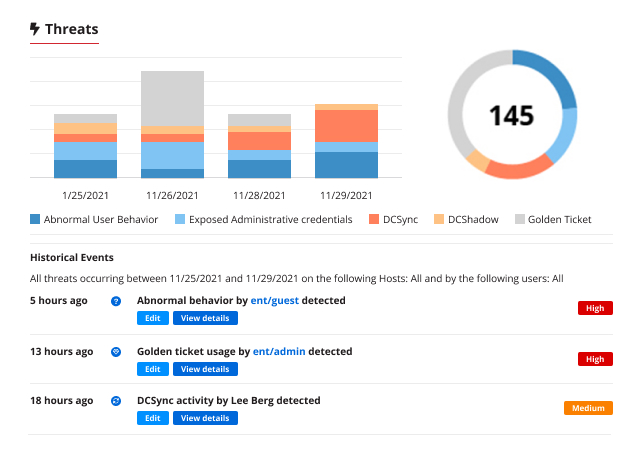

Lorsqu'un incident de sécurité se produit il est impératif de le détecter le plus tôt possible afin de pouvoir réagir rapidement. Netwrix Threat Manager détecte les menaces en temps réel et les analyse grâce à un catalogue de menaces. Si un comportement suspect est détecté par la solution celle-ci enverra des alertes par mail ou par SMS afin que le problème soit traité en priorité et que le temps de réponse soit le plus court possible (MTTR). Netwrix Threat Manager possède un catalogue de réponses aux menaces qui permet d'utiliser des actions déjà prêtes ou de les configurer afin de répondre au mieux à vos besoins. La solution utilise également un Honeypot qui vous permet d'étudier la stratégie des attaquants et d'adapter vos politiques de cybersécurité.

Source:

Nous contacter

Mail: securite@ortello.fr

Tel: (+33) 01 34 93 21 80

Qu'est-ce que le Plan Care destiné aux établissements de santé ?

Le plan Cybersécurité accélération et Résilience des Etablissements (CaRE) a été annoncé par le ministère de la Santé afin de lutter contre les cyberattaques qui visent le milieu de la santé. L’objectif du plan est de renforcer le niveau de sécurité des SI des établissements de santé et des structures médico-sociales. Le secteur de la santé est particulièrement touché par les groupes d’hackeurs, en effet l’ANSSI annonce qu’il est le 3ème secteur le plus touché par les ransomware. L’ENISA a recensé 43 incidents dans le secteur de la santé en France entre janvier 2021 et mars 2023.

Pourquoi le milieu de la Santé est-il autant touché par les cyberattaques ?

Pourquoi ce secteur est-il aussi attractif pour les hackeurs ? Etant des services qui conservent un très grand nombre de données confidentielles ils sont particulièrement visés. De plus, les niveaux de financements qui permettraient d’atteindre un niveau de cybersécurité suffisant pour résister aux attaques de plus en plus sophistiquée et régulières peuvent se révéler très élevés pour des établissements qui ont déjà de nombreux coûts. C’est pour cela que le plan CaRE a été imaginé, il vise à apporter des financements et des conseils pour éviter que les services de santé ne soient interrompus au vu de leur importance.

Mettre en place un plan de sécurisation pour votre SI

En tant qu'intégrateur sécurité, nous vous accompagnons sur vos projets de sécurisation de votre SI. Orsenna, notre société mère est référencée CAIH. En collaboration avec Orsenna, intégrateur expert supervision, une offre de service globale (sécurité + supervision) peut être étudiée pour s'adapter à tous vos besoins. Nous avons également mis en place un parcours de sécurisation suite aux recommandations de l’ANSSI dans le cadre du plan France Relance. Celui-ci vous permet d’acquérir des bases solides sur lesquelles faire reposer votre cybersécurité. Nous pouvons vous accompagner dans votre processus de sécurisation de votre SI sur les thématiques :

- SIEM & Logs

- Sécurisation de l’identité

- Postes de travail

- Bastion

- Surveillance du réseau et détection des menaces

- Data protection

Sources:

Nous contacter

Mail: securite@ortello.fr

Tel: (+33) 01 34 93 21 80

Pourquoi réaliser un Audit de sécurité ?

Alors que les cyberattaques sont de plus en plus sophistiquées et touchent davantage d'organisations notamment grâce à l'IA, il paraît nécessaire pour les services informatiques de se prémunir face à d'éventuels vols de données. Il est souvent difficile d'estimer le niveau de sécurité de son SI et donc de savoir s'il est suffisamment élevé ou au contraire devrait être amélioré. L'audit de sécurité est un moyen efficace de rendre compte de ce niveau de sécurité.

En quoi consiste un Audit de sécurité ?

Un audit de sécurité consiste à prendre une "photo" de l'état du SI pour déterminer le niveau de sécurité à l'instant T d'une organisation. Son but principal est de vérifier que celui-ci est suffisant pour résister à différentes cyberattaques. A la fin des différents tests, un rapport d'audit est rédigé. Celui-ci rassemble l'ensemble des informations importantes sur le niveau de sécurité de l'entreprise ainsi que des recommandations. Plusieurs techniques sont utilisées pour se faire une idée de l'état général de la sécurité de votre SI. Voici quelques exemples des étapes d'un audit de sécurité:

- Interviews de l'équipe sécurité et de l'équipe informatique en général

- Tests d'intrusion (de type boîte noire, boîte grise et boîte blanche)

- Analyse des configurations du SI

Quels sont les avantages de l'Audit ?

Les résultats de l'audit permettent de mettre en lumière tous les points forts de votre SI mais surtout les failles et vulnérabilités exploitables par les hackeurs. Ainsi, il est plus simple de corriger ces problèmes pour éviter une intrusion dans le système. Souvent, les organisations mettent en place un niveau de sécurité plus élevé après avoir été victimes d'une cyberattaque mais leur réputation et leur image sont en jeu. Il est donc important d'effectuer régulièrement des audits et des rapports pour vérifier si la sécurité et suffisante ou sinon obtenir des recommandations pour l'améliorer et donc lutter plus efficacement contre toutes les menaces extérieures.

Nous contacter

Mail: securite@ortello.fr

Tel: (+33) 01 34 93 21 80

Contrôlez vos accès avec les solutions Netwrix

L'ANSSI décrit dans les principales failles de sécurité "Un laxisme manifeste dans la gestion des droits d’accès" et recommande pour y remédier d'inventorier tous les accès". Nous vous présentons deux solutions de gestion d'accès de l'éditeur Netwrix qui vous aident à réduire vos vulnérabilités et à faciliter la gestion des droits d'accès.

Pourquoi est-il important de bien contrôler les accès de son réseau informatique ?

Comme expliqué par l'ANSSI, gérer les accès est la première étape de la sécurisation de votre système informatique. Il est dangereux que tous les utilisateurs aient accès à vos ressources car cela augmente fortement le risque d'attaques malveillantes. Certaines données sensibles comme les informations personnelles par exemple ne peuvent pas être accessibles par tous car elles sont la cible principale des intrusions. Bien gérer les accès permet de protéger les fichiers contre ces cyberattaques et d'éviter les erreurs humaines.

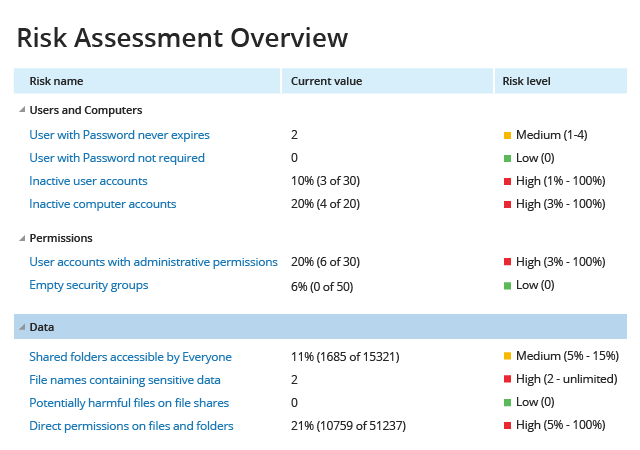

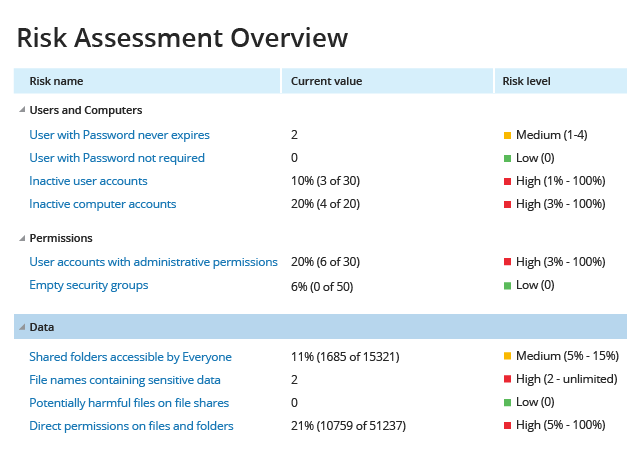

Netwrix Auditor

Netwrix Auditor est une solution qui présente une plateforme de vision globale des modifications et des configurations des accès. Elle permet donc de savoir qui a accès à quoi, de surveiller l'activité des utilisateurs et de s'apercevoir tout de suite de changements suspects. Netwrix Auditor présente alors un taux de risque calculé qui classe les activités par ordre hiérarchique (comme vu ci-dessous). La solution permet également de protéger les données sensibles. En effet, il est possible de chercher précisément une donnée et d'en vérifier son utilisation régulièrement. Ainsi, Netwrix Auditor repère les données sensibles et les lacunes. La surveillance des activités permet d'identifier les comptes internes malveillants qui pourraient conduire à une intrusion dans votre système informatique.

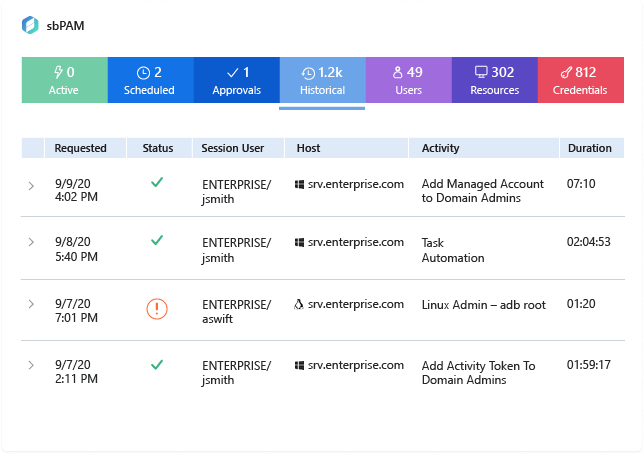

Netwrix Privilege Secure

Netwrix Privilege Secure est une solution qui permet de créer des comptes administrateurs provisoires pour éviter l'excès d'autorisations comme recommandé par l'ANSSI. Ces comptes ne servent qu'à une durée limitée, le temps que vos collaborateurs complètent leurs missions. Ainsi, grâce à cette solution Netwrix, il est possible de supprimer les comptes à privilèges permanents qui sont peu utilisés mais sans arrêt actifs. Des rapports décrivent toutes les actions effectuées par les comptes de leur création jusqu'à leur suppression et il est possible de surveiller l'activité d'un compte en temps réel. Les journaux d'activités peuvent être transmis aux solutions SIEM pour améliorer la détection des menaces.

Pour plus d'informations:

- Lien vers la fiche produit Netwrix Auditor

- Lien vers la fiche produit Netwrix Privilege Secure

- L'article ANSSI "Comment se prémunir des menaces ?":https://www.ssi.gouv.fr/entreprise/principales-menaces/comment-se-premunir-de-ces-menaces/

- La Cybersécurité pour les PME/ TPE: https://www.ssi.gouv.fr/uploads/2021/02/anssi-guide-tpe_pme.pdf

ManageEngine, son offre sécurité

L'éditeur ManageEngine collabore avec le Groupe Orsenna, dont Ortello est l'entité dédiée aux solutions de sécurité et de conformité IT. Au sein du portfolio proposé par l'éditeur de Zoho Corporation, plusieurs softwares s'adressent aux équipes informatiques et aux ingénieurs en charge de la sécurité informatique.

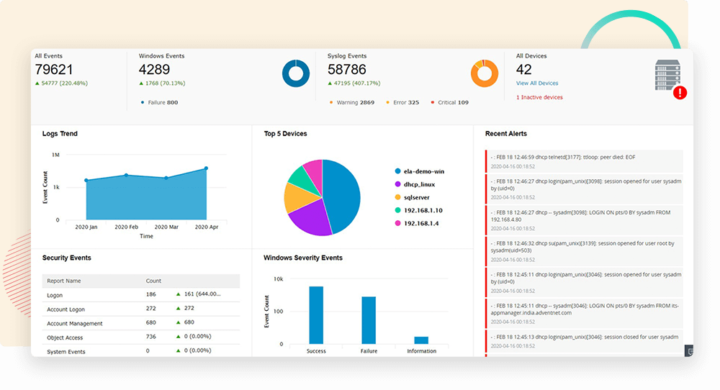

ManageEngine dispose d'outils de conformité permettant de gestion les évènements et les données liées aux équipements, ainsi que d'outils de sécurité permettant une analyse et un contrôle des informations de sécurité. La gamme sécurité s'articule autour de l'axe SIEM et de l'axe utilisateurs (firewall, accès, patchs,...).

Avec Log360, ManageEngine simplifie la gestion, l'analyse et le traitement des données issues des journaux (Logs). C'est un véritable outil SIEM qui vient renforcer et compléter le catalogue existant au sein de Ortello. Chaque produit disposant de ses propres spécificités et intégrations natives avec une plateforme de supervision interne ou externe. Log360 se qualifie comme un outil SIEM intégré à l'analyse avancée des menaces et UEBA orientée ML.

La solution Firewall Analyzer permet de contrôler et vérifier l'intégrité des pares-feux utilisés au sein de l'infrastructure informatique. L'intérêt de ManageEngine est sa capacité à prendre en compte un grand nombre de constructeur, des plus répandus aux moins présents du marché. Particularité du marché français, et bien que non mentionné sur le site éditeur, Stormshield est compatible.

Bien entendu, la gamme de produit de ManageEngine compte de multiples logiciels, bénéficiant d'une utilisation quotidienne (ou hebdomadaire) rapidement indispensable pour les équipes IT.

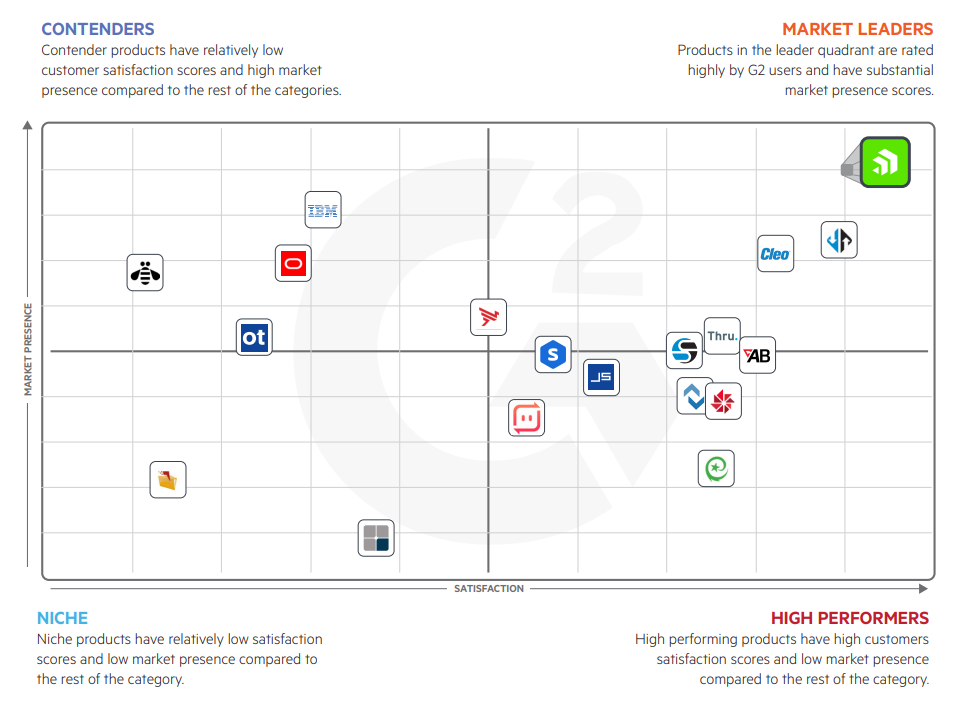

MOVEit est leader du G2 #MFT

La solution de transfert de fichiers de l'éditeur Progress ressort en tête sur de nombreux critères sur le classement G2. Ce dernier est issu des votes et des avis des utilisateurs de MOVEit.

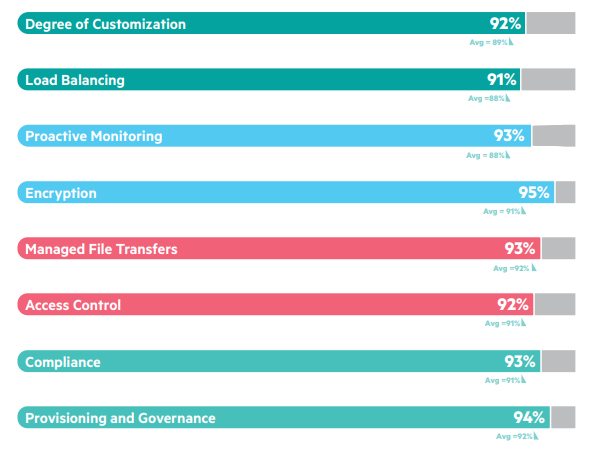

En comparaison des autres solutions du marché des MFT, la solution MOVEit est leader au classement général, devant GoAnywhere ou Axway par exemple. Sur la base de ces avis objectifs, 94,1% des utilisateurs ont attribué 4 ou 5 étoiles à MOVEit - la meilleure note, ou presque !

L'éditeur Progress propose une véritable sécurité avancée autour de sa solution MFT grâce à la technologie d'encryptions des données. Ainsi, 95% des utilisateurs participant à cette enquête affirme être plus que satisfait des capacités de chiffrement et de sécurité de MOVEit.

La solution évolue et améliore son expérience utilisateur. MOVEit intègre avec plus d'intuitivité l'envoi sécurisé de fichiers au sein de Outlook. Il n'y a plus besoin de se rendre sur une plateforme pour récupérer le fichier, il apparaît directement au sein de votre messagerie (c'est une nouveauté de l'édition 2022 de MOVEit).

MOVEit c'est une gamme complète avec MOVEit Transfer (la basique pour l'échange entre personnes), MOVEit Automation (pour sécuriser l'échange entre machines) et MOVEit Cloud (la solution en mode SaaS).

Obtenir toutes les informations autour de MOVEit : https://www.ipswitch.com/moveit

Découvrir le classement complet G2 : https://www.g2.com/categories/managed-file-transfer-mft

Nos éditeurs partenaires

Ortello prend vie avec le soutien d'éditeurs majeurs sur les marchés de la sécurité et de la conformité.

SolarWinds - partenaire historique

Quand Orsenna prends en charge la plateforme Orion, l'un des acteurs en matirèe de Supervision, Ortello accompagne les clients sur les solutions de sécurité de l'éditeur avec ARM - gestion des droits d'accès et SEM - la solution SIEM. En complément, SolarWinds dispose également d'outils performants avec Kiwi ou Loggly pour la gestion des Log.

Progress MOVEit - partenaire historique

Anciennement Ipswitch avant la rachat par Progress, MOVEit dispose d'une Orsenna prends en charge la plateforme Orion, l'un des acteurs en matirèe de Supervision, Ortello accompagne les clients sur les solutions de sécurité de l'éditeur avec ARM - gestion des droits d'accès et SEM - la solution SIEM. En complément, SolarWinds dispose également d'outils performants avec Kiwi ou Loggly pour la gestion des Log.