ManageEngine Endpoint Central (anciennement « Desktop Central ») est une solution de gestion unifiée des terminaux qui sécurise le système informatique. Son utilisation efficace en fait un atout pour la protection des postes de travail.

Elle permet aux administrateurs une plateforme globale d’automatiser les correctifs, le déploiement des logiciels sur les postes de travail.

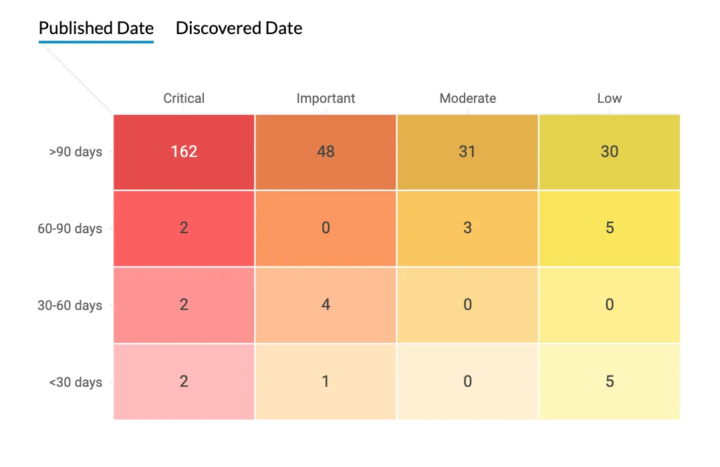

Gestion des vulnérabilités

L’intérêt de Endpoint Central est aussi de proposer une sécurité des terminaux, en passant par une détection proactive des menaces.

- Mise en place de correctifs et gestion des privilèges

- Liste rouge des applications malveillantes

- Gestion des configurations de sécurité

- Contrôle et suivi des périphériques branchés sur le réseau

- Renforce les navigateurs en filtrant des sites Web et en analysant les plug-ins et les extensions utilisés dans le réseau

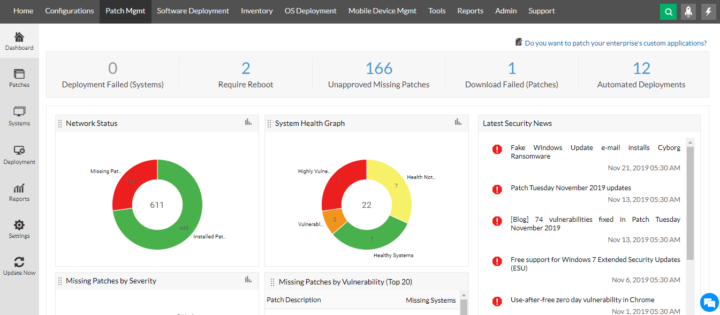

Gestion des postes de travail

Endpoint Central permet de gérer les postes Windows, Mac et Linux. Cela inclut l’automatisation de la gestion des correctifs qui permet de sécuriser les terminaux, la gestion des actifs numériques (ITAM) qui propose de mettre en place des alertes dès qu’un changement est détecté. Endpoint Central offre également la possibilité de configurer les postes de travail mais également de gérer la sécurisation des périphériques USB.

C’est une solution complète qui simplifie et améliore les tâches récurrentes des administrateurs systèmes et réseau.

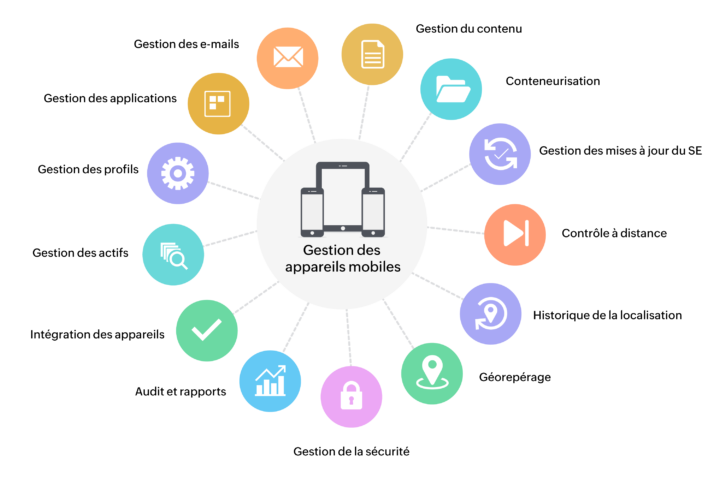

Gestion des appareils mobiles

Endpoint central vous permet de gérer tous les appareils mobiles de votre entreprise. En effet, contrôler l’utilisation des appareils mobiles est primordial car ils peuvent souvent être utilisés comme vecteur d’intrusion. La solution vous aide à gérer l’accès à ces appareils (mise en place de la double authentification, verrouillage,…).

Endpoint Central gère tout le matériel mobile iOS, Android et Windows, que ce soit leur inscription pour l’utilisation, la gestion des applications pour interdire les applications non autorisées ou bien encore la configuration des paramètres de sécurité.

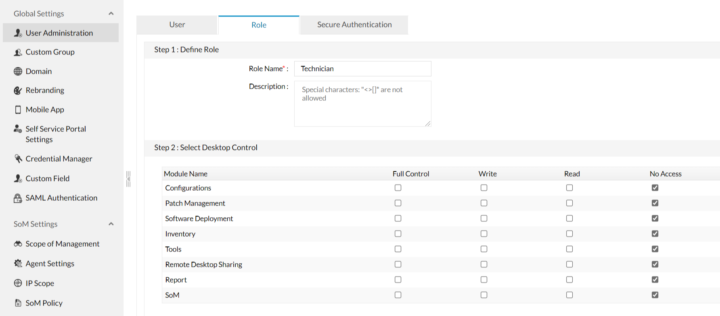

Contrôle d'accès

Endpoint Central propose la possibilité d’un contrôle d’accès basé sur le rôle, cela permet d’accorder plus facilement les autorisations et de mieux sécuriser le système informatique. Les rôles peuvent être définis par l’utilisateur selon les besoins afin d’éviter les autorisations excessives qui peuvent représenter une faille de sécurité.

Il existe également une liste de rôles préexistants qui couvrent la majorité des besoins utilisateurs. Une fois qu’un rôle est défini, il est possible de cibler des ordinateurs spécifique pour limiter les abus d’autorisations.